[2024.10.08]

[정적 분석]

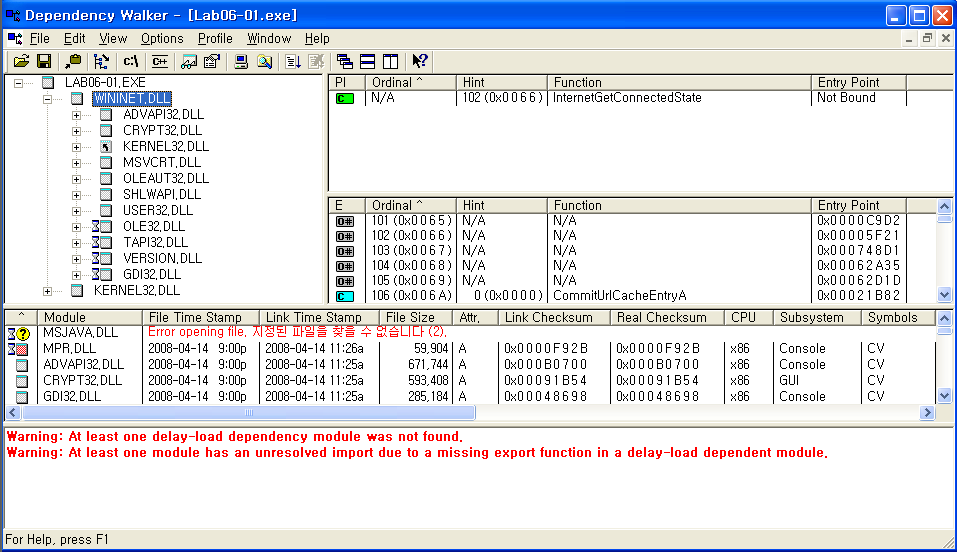

> 분석 파일: Lab06-01.exe

01. 자동화 분석

> 분석 도구: virustotal.com

> 분석 결과: 모든 엔진에서 탐지하지 못함(정상적인 프로그램)

02. 패킹 여부 확인

> 분석 도구: PEiD, exeinfope

> 분석 결과: 패킹되어 있지 않음

03. PE 구조 확인

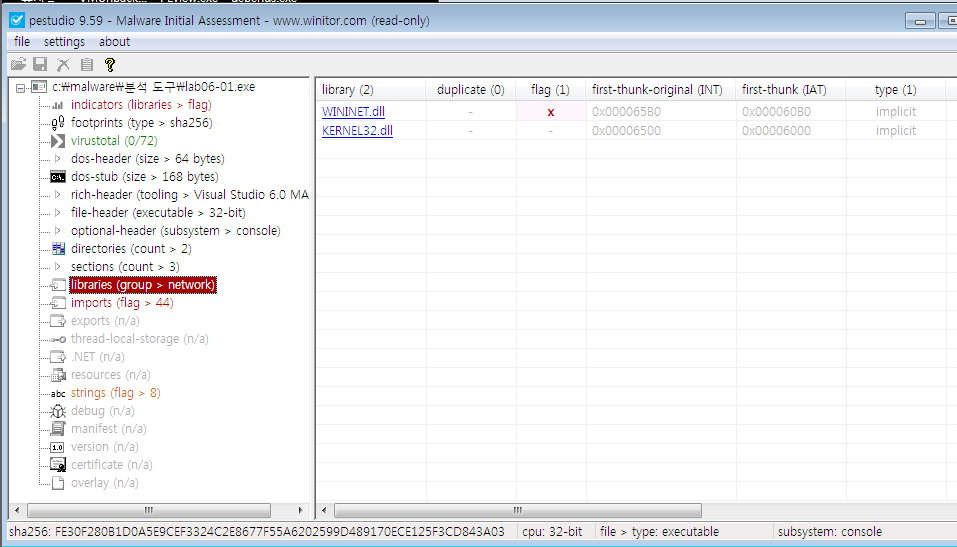

> 분석 도구: PEView, pestudio

> 분석 결과

WriteFile은 파일을 열어서 사용했다는 뜻이고,

WINNET.DLL의 InternetGetConnectedState는

인터넷의 연결 상태를 검색해 본 것이다

네트워크와 관련된 악성 코드라는 것을 알려 주듯이

pestudio의 라이브러리를 확인 시 WINNET.DLL이 존재한다

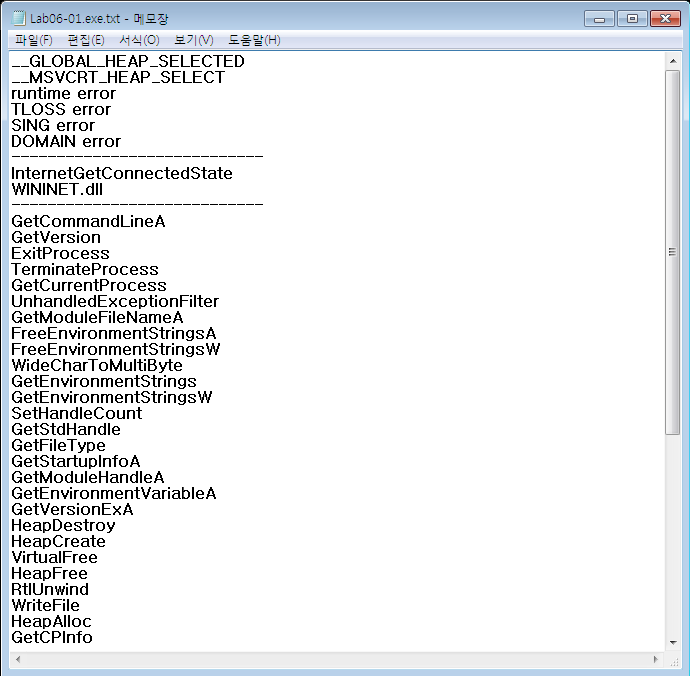

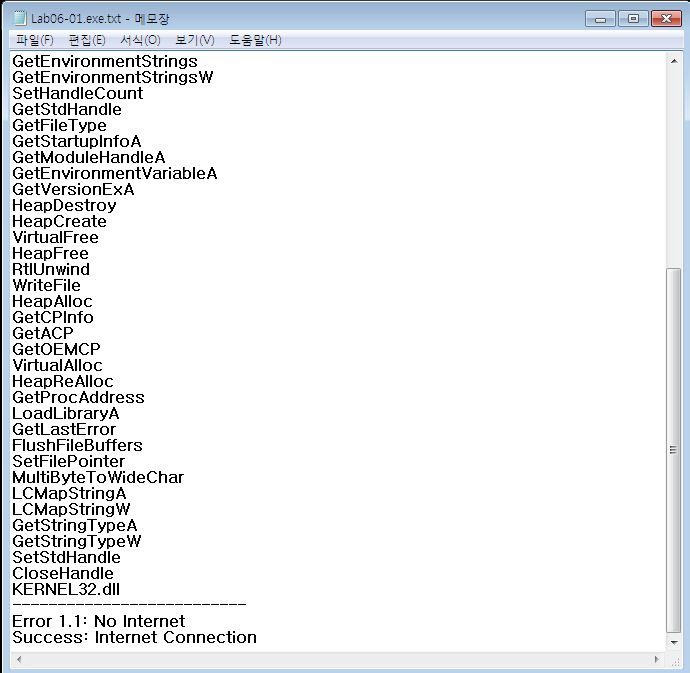

04. 문자열 분석

> 분석 도구: strings, ollydbg

> 분석 결과

- 인터넷이 연결되어 있으면 Sucess: Internet Connection

- 인터넷이 연결되어 있지 않으면 Error 1.1: No Internet

문자열 분석의 흐름을 통해 인터넷 연결이 되어 있는지

되어 있지 않은지를 실행하는 파일인 것을 추측할 수 있다

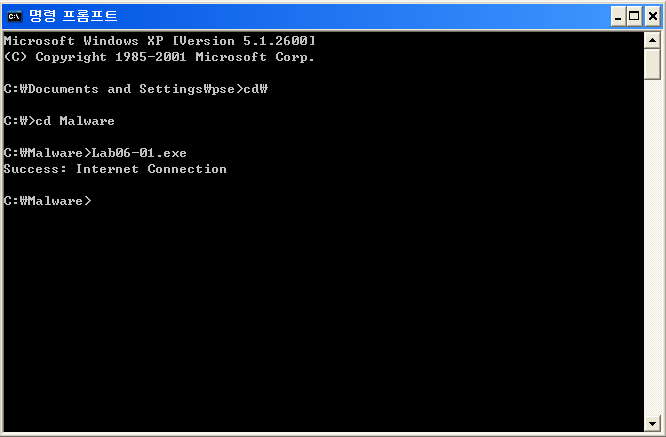

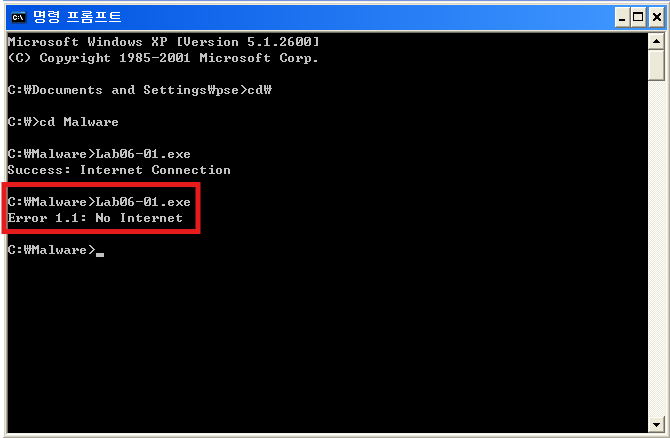

cmd 창으로 Lab06-01.exe 파일을 실행했을 때

인터넷에 잘 연결되어 있다면 화면과 같이 Success가 나타난다

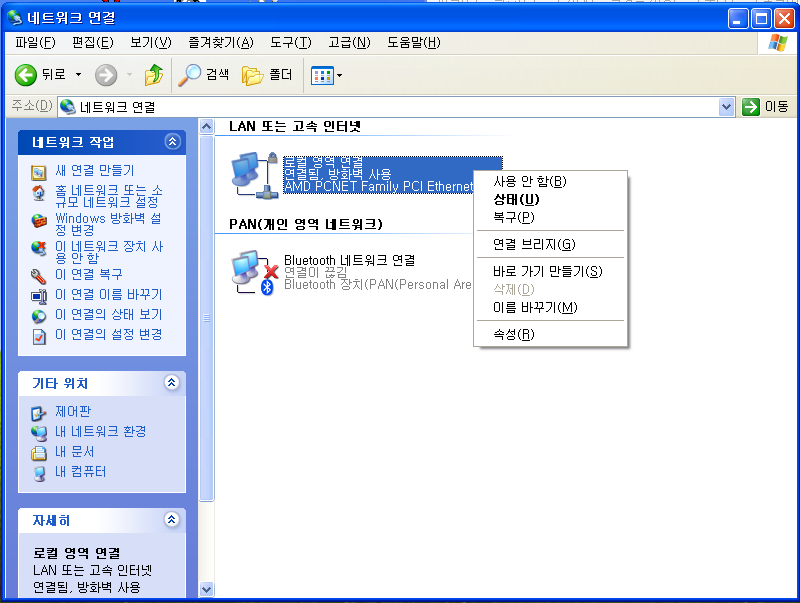

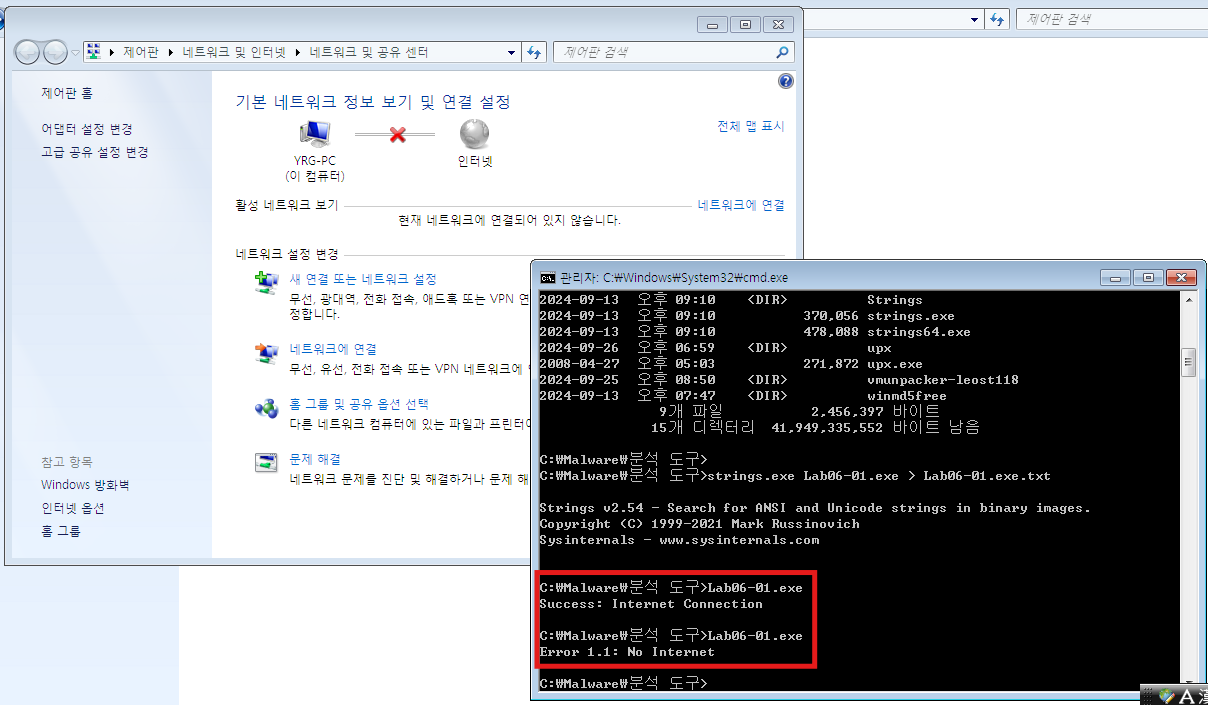

반면에 제어판 -> 네트워크 연결에서 네트워크를 끊어 버리게 되면

스트링에서 확인한 바와 같이 에러 메시지가 나타나게 되는 걸 볼 수 있다

Windows 7에서도 마찬가지로 xp와 마찬가지로 동일하게 실행되고 있다

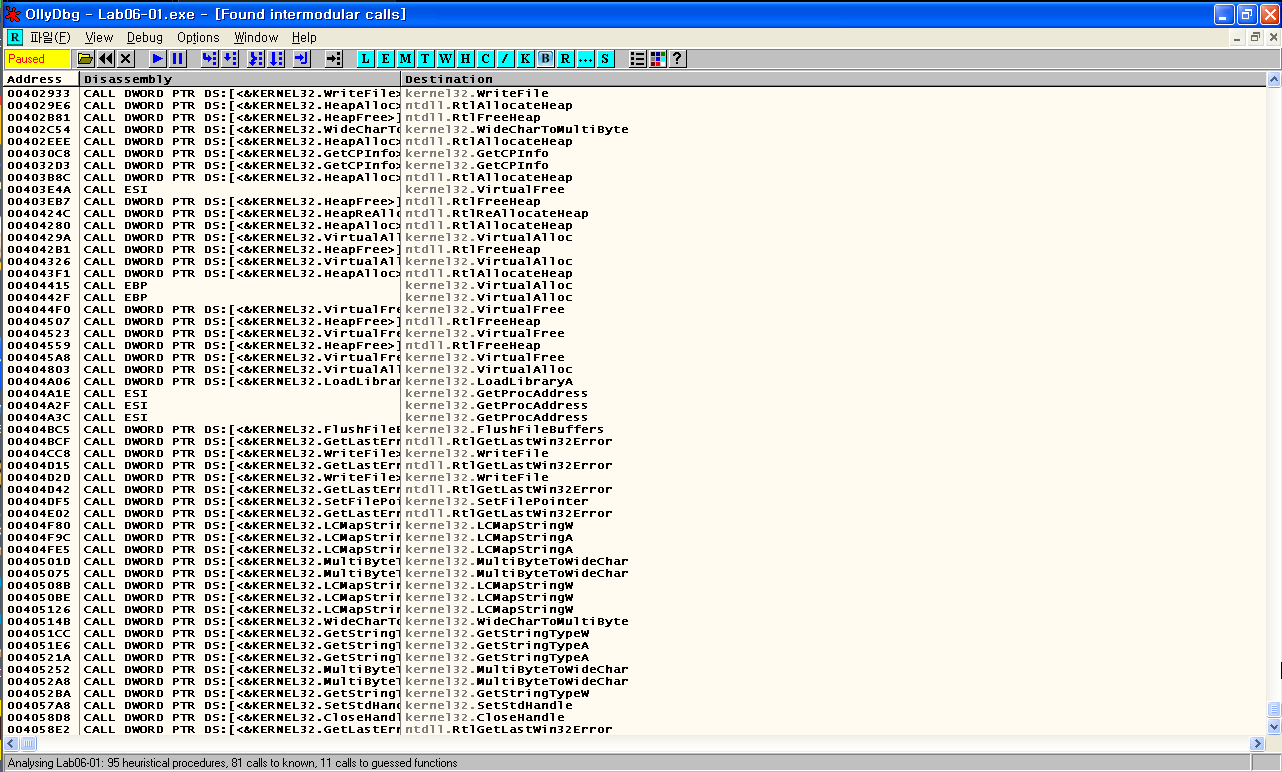

ollydbg로 확인 시에도 별다른 문제점은 보이지 않고

스트링과 비슷하다고 보면 된다

마지막으로 D/W로 확인했을 때에도 다른 점은 없으나,

현재 앞서 나왔던 InternetGetConnectedState가 주역할을 한다고 볼 수 있다

05. 이 악성 코드의 역할/목적은 무엇인가?

> 시스템의 인터넷 연결 상태를 확인하는 코드 또는 프로그램

강의 소감

이번 파일의 경우 악성 코드라고는 하지만

자동화 분석에서부터 발견되는 것이 기존 악성 코드 파일보다 적었다

그렇지만 새롭게 알게 된 InternetGetConnectedState 함수로 흐름을 파악할 수 있었다

해당 함수의 경우 네트워크 시그니처로 네트워크 연결에 관한 것이었다

이렇게 하루마다 파일들을 분석하며 나타나는 함수들을 통해

그 악성 코드의 흐름 및 목적이 무엇인지 알게 되는 중이다

'악성코드 분석' 카테고리의 다른 글

| 악성코드 분석 19 (0) | 2024.10.14 |

|---|---|

| 악성코드 분석 18 (0) | 2024.10.10 |

| 악성코드 분석 16 (6) | 2024.10.08 |

| 악성코드 분석 15 (0) | 2024.10.04 |

| 악성코드 분석 14 (0) | 2024.10.02 |